Votre guide complet pour ACME SSL

La gestion des certificats SSL devient de plus en plus complexe, et les configurations manuelles montrent rapidement leurs limites. Dans ce guide, nous revenons sur les bases du SSL, expliquons le passage vers l’automatisation, et vous accompagnons étape par étape dans la mise en place d’ACME SSL avec Certbot.

1. Introduction

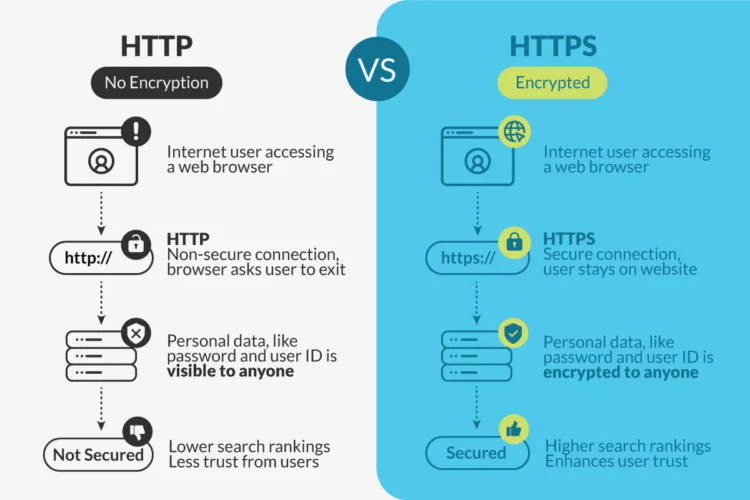

Fondamentaux : c’est quoi un certificat SSL ?

Imaginez que vous dirigez un magasin où votre clientèle vient acheter des produits. Évidemment, il faut vous assurer que leurs transactions sont sécurisées, surtout lorsque des informations sensibles, comme des numéros de cartes bancaires, sont transmises.

Un certificat SSL est comme un vigile numérique pour votre site Internet : il crée une connexion protégée entre les navigateurs de vos clients et votre serveur.

Un certificat SSL protège les informations sensibles de vos clients, comme :

- Les numéros de cartes bancaires et les informations de paiement.

- Les informations personnelles, comme les noms, adresses et numéros de téléphone.

- Les identifiants de connexion, comme les noms d’utilisateur et les mots de passe.

Toutefois, les avantages du certificat SSL ne se limitent pas à la protection des données : la manière dont les clients voient et interagissent avec votre site est aussi impactée.

- Protection : le certificat SSL sécurise les informations de vos clients. Un point crucial si vous acceptez des paiements ou stockez des données personnelles sur votre site Internet.

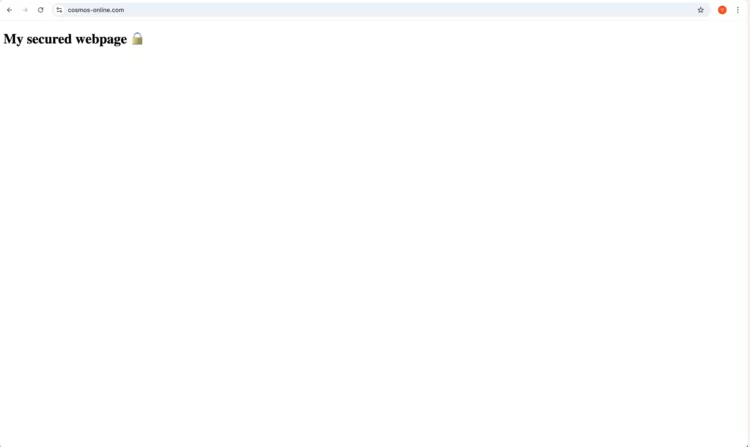

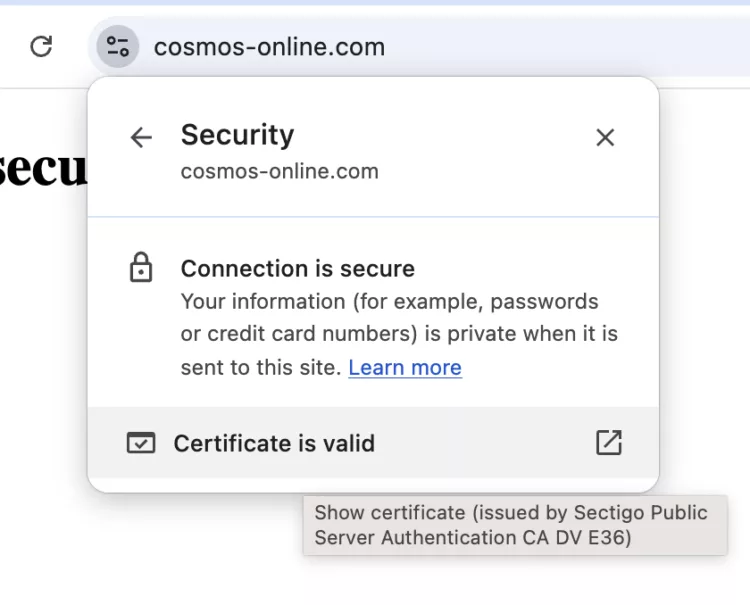

- Confiance : lorsque les internautes voient l’icône de cadenas dans la barre de leur navigateur, ou une adresse en “HTTPS” au lieu de “HTTP”, ils se sentent plus en confiance avec votre entreprise.

- Meilleur classement Google : Google donne la priorité aux sites Internet sécurisés. Avec un certificat SSL, votre site peut apparaître plus haut dans les résultats de recherche, ce qui le rend plus visible pour de nouveaux clients potentiels.

Les risques cachés des certificats SSL :

Vous avez compris que les certificats SSL ne sont plus facultatifs. Mais les gérer manuellement ? Là, ça devient compliqué.

La réalité du terrain

Pour gérer un site Internet, il faut de la précision et un excellent timing. Vous ne pouvez pas vous permettre de remettre certaines actions “à plus tard”. Aujourd’hui, il vous faut :

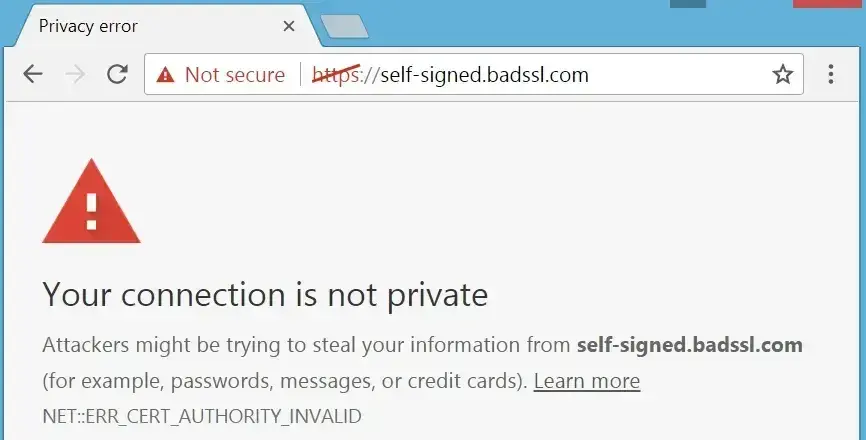

HTTPS par défaut : les navigateurs déclenchent une alerte quand un site n’est pas sécurisé. Sans certificat adapté, vous risquez de perdre des visites et des ventes.

Voici l’avertissement affiché aux visiteurs de votre site en cas d’erreur de certificat SSL.

Cycles de renouvellement raccourcis : le secteur du numérique commence à évoluer vers une période de validité de 47 jours. Cela signifie que les certificats doivent être émis et renouvelés plus souvent.

La durée de vie des certificats se raccourcit. Les renouvellements manuels ne suivront pas.

À quels problèmes s’expose-t-on ?

Lorsque le SSL est géré manuellement, le moindre oubli peut vite se transformer en gros problème visible par tout le monde :

- Risques d’expiration : si vous manquez une date de renouvellement, vos visiteurs tombent sur un avertissement de sécurité.

- Indisponibilité : un certificat expiré peut bloquer l’accès, interrompre les paiements ou empêcher les connexions.

- Charge opérationnelle : si vous avez plusieurs noms de domaine à suivre, il vous faudra un tableur, un calendrier et une bonne résistance au stress.

- Risques de sécurité : les retards et les processus manuels augmentent les risques de mauvaise configuration et d’exposition aux menaces.

Les navigateurs modernes comme Chrome ou Firefox ne se contentent plus de faire des “suggestions” de sécurité : ils alertent clairement les utilisateurs lorsqu’un site n’est pas protégé par HTTPS. Un avertissement qui peut torpiller la confiance en quelques secondes. Les moteurs de recherche prennent également en compte HTTPS dans leurs classements, et les sites non sécurisés peuvent perdre en visibilité au fil du temps.

Le vrai changement ? C’est l’automatisation de l’infrastructure. Les sites sont déployés par des pipelines CI/CD. Les serveurs sont conteneurisés. Les environnements cloud se développent à la demande. La gestion SSL doit suivre.

C’est là qu’ACME entre en scène.

En quoi consistent les certificats SSL ACME ?

Le protocole ACME a été adopté par l’ensemble du secteur comme le standard pour l’émission et le renouvellement automatisés des certificats, afin d’éliminer les erreurs humaines et d’aligner le SSL avec les workflows modernes orientés automatisation.

ACME SSL est une solution de certificats SSL automatisés qui repose sur le protocole ACME (Automatic Certificate Management Environment) pour émettre, valider et renouveler les certificats sans intervention manuelle.

Au lieu de générer manuellement des CSR, d’importer des certificats et de suivre les dates de renouvellement, la solution ACME SSL aide à automatiser le cycle de vie du certificat grâce à une communication sécurisée basée sur API entre votre serveur et l’autorité de certification.

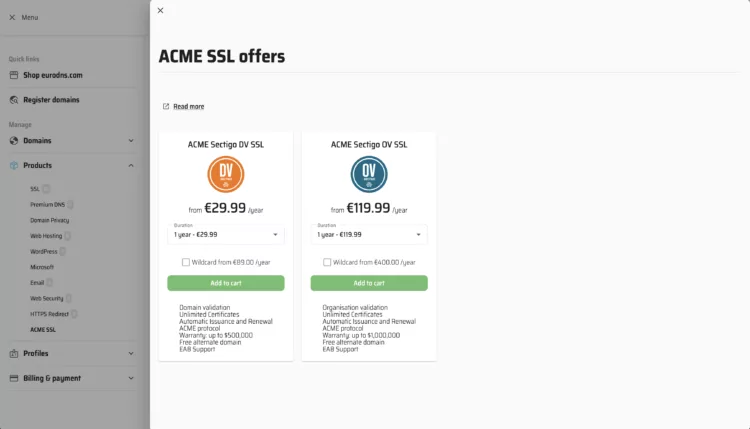

La solution ACME SSL existe en deux niveaux de validation :

- DV (validation du domaine) : validation rapide et automatisée du domaine.

- OV (validation d’organisation) : certificats d’entreprise validés avec vérification de l’organisation.

- Important : Les nouveaux profils d’organisation, ou les profils mis à jour, doivent être validés par l’autorité de certification. Cela prend généralement au moins 48 heures. La validation commence après l’activation, et les certificats OV ne peuvent être émis qu’une fois cette étape terminée.

2. Est-ce qu’un certificat SSL ACME est adapté à votre situation ?

La solution ACME SSL est conçue pour l’automatisation. Si votre infrastructure évolue rapidement, change souvent ou couvre de nombreux noms de domaine, ACME peut vous faire gagner un temps précieux et vous éviter bien des migraines.

ACME SSL est une excellente solution si vous :

- Gérez plusieurs domaines ou sous-domaines sans vouloir suivre manuellement les dates de renouvellement.

- Déployez fréquemment avec des pipelines CI/CD, des conteneurs ou des environnements cloud.

- Exploitez des plateformes SaaS ou des sites clients où la disponibilité et l’automatisation sont essentielles.

- Avez besoin de certificats wildcard pour sécuriser des sous-domaines dynamiques comme

app.exemple.comouapi.exemple.com. - Préférez des workflows DevOps à des installations manuelles via tableau de bord.

Qui utilise généralement ACME SSL ?

- Les start-up et les entreprises SaaS.

- Les agences qui gèrent plusieurs environnements clients.

- Les équipes IT qui administrent l’infrastructure à grande échelle.

- Les développeurs qui automatisent tout, et ne veulent pas faire une exception pour le SSL.

Quand ACME SSL n’est pas forcément nécessaire

Si vous gérez un seul site Internet statique et que vous y apportez rarement des modifications, un certificat SSL installé manuellement peut suffire. Toutefois, même dans les configurations simples, l’automatisation réduit le risque d’expiration des certificats et les indisponibilités imprévues.

DV ou OV : comment choisir ?

- DV (validation du domaine) : idéal pour les sites personnels, les outils internes, les environnements de staging, les blogs et les projets où l’émission rapide et l’automatisation sont la priorité.

- OV (validation d’organisation) : idéal pour les entreprises, les plateformes e-commerce et les services orientés clients qui veulent une vérification visible de l’entreprise dans les détails du certificat.

En bref : si vous voulez un HTTPS sécurisé sans surveiller les renouvellements tous les quelques mois, la solution ACME SSL est faite pour vous.

Comment acheter, configurer et activer votre certificat ACME SSL

ACME SSL vous permet d’automatiser entièrement le cycle de vie de votre certificat SSL. Fini les renouvellements manuels. Fini les expirations qui vous prennent au dépourvu. Fini les indisponibilités causées par un certificat oublié.

Dans ce guide, nous allons vous montrer l’intégralité du processus : de l’activation de votre abonnement ACME SSL sur EuroDNS à l’émission et à l’installation de votre certificat sur un serveur Debian avec Certbot.

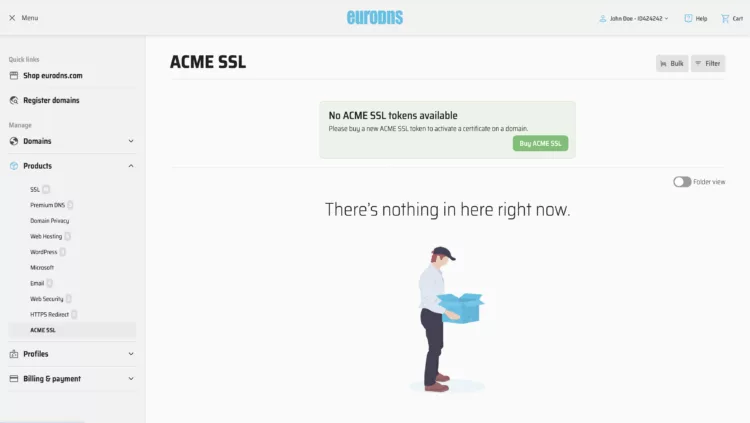

Étape 1 — Acheter ACME SSL sur EuroDNS

Tout commence dans votre tableau de bord EuroDNS. Avant que votre serveur puisse demander un certificat, votre abonnement doit exister, être actif et inclure les domaines que vous souhaitez sécuriser.

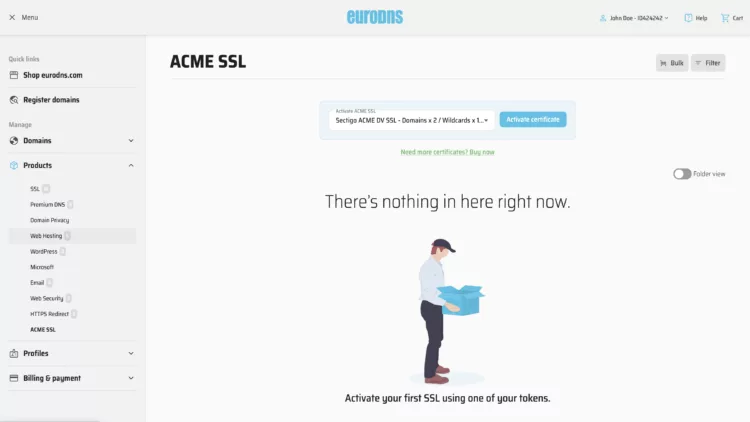

1. Acheter ACME SSL

- Connectez-vous à votre compte EuroDNS.

- Accédez à Produits → ACME SSL.

- Sélectionnez le produit et souscrivez.

Lors du paiement, vous configurerez votre abonnement :

- Type de validation : DV pour la validation automatisée du domaine, ou OV pour la validation d’organisation.

Important : Les nouveaux profils d’organisation, ou les profils mis à jour, doivent être validés par l’autorité de certification. Cela prend généralement au moins 48 heures. La validation commence après l’activation, et les certificats OV ne peuvent être émis qu’une fois cette étape terminée.

- Prise en charge des certificats wildcard : obligatoire si vous avez besoin de certificats pour des sous-domaines comme

*.exemple.com.

Vous choisirez aussi combien de domaines l’abonnement doit couvrir. Chaque abonnement ACME SSL peut sécuriser jusqu’à 200 noms de domaine et entrées wildcard, ce qui en fait une solution idéale pour les environnements multidomaines.

Étape 2 — Activer votre abonnement

Après votre achat, activez votre abonnement. Sans activation, aucun certificat ne pourra être émis.

Une fois activé, vous pouvez commencer à ajouter des domaines et à récupérer vos identifiants.

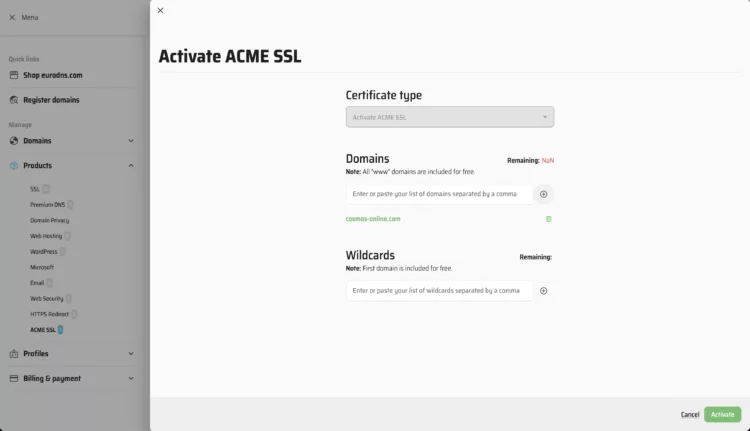

Étape 3 — Ajouter vos domaines à l’abonnement

Cette étape est essentielle.

Le serveur ACME n’émettra des certificats que pour les domaines listés dans votre abonnement. Si un domaine manque ici, la demande de certificat échouera, même si tout est correctement configuré sur votre serveur.

exemple.frwww.exemple.fr*.exemple.fr(les certificats wildcard nécessitent une validation DNS)

Une fois vos domaines autorisés, votre serveur peut se connecter et demander des certificats en toute sécurité.

Étape 4 — Installer un client ACME (exemple avec Certbot sur Debian)

Installez un client ACME pour automatiser l’émission, le renouvellement et l’installation des certificats sur votre serveur.

Dans cet exemple, nous utiliserons Certbot, mais il existe de nombreux autres clients compatibles ACME selon votre configuration, comme acme.sh, Caddy ou win-acme. Pour découvrir plus d’options, consultez cette ACME-first cheat sheet de Sectigo.

1. Mettez votre système à jour

sudo apt update

sudo apt upgrade -y2. Installez Certbot

Nous recommandons d’installer Certbot dans un environnement virtuel pour gérer proprement les dépendances :

sudo apt install -y python3 python3-pip python3-venv

sudo python3 -m venv /opt/certbot

sudo /opt/certbot/bin/pip install --upgrade pip

sudo /opt/certbot/bin/pip install certbot certbot-nginxCréez ensuite un raccourci pour un accès plus simple :

sudo ln -s /opt/certbot/bin/certbot /usr/bin/certbotVérifiez l’installation :

certbot --versionÉtape 5 — Enregistrer votre compte ACME (configuration unique)

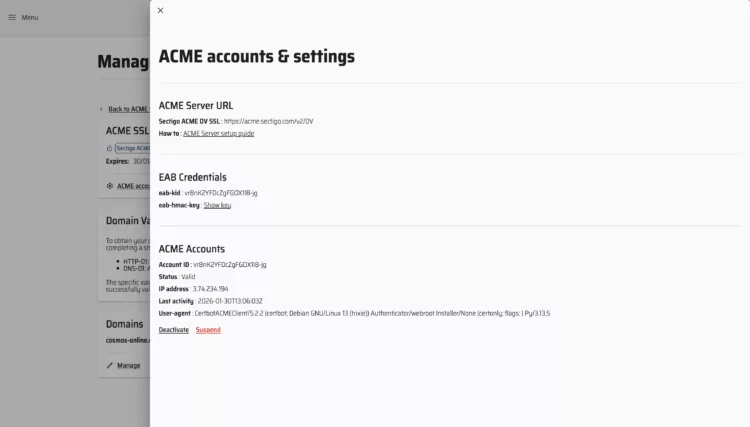

ACME utilise l’External Account Binding (EAB) pour relier votre serveur à votre abonnement EuroDNS de façon sécurisée.

Récupérez les informations suivantes dans Comptes et paramètres ACME :

- Identifiant de clé EAB

- Clé HMAC EAB

- URL du serveur ACME

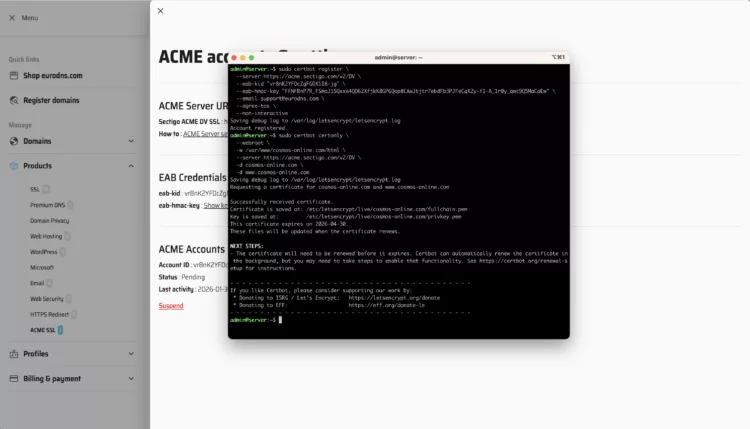

Enregistrez ensuite votre compte ACME :

sudo certbot register \

--server URL_DE_VOTRE_SERVEUR_ACME \

--eab-kid VOTRE_ID_DE_CLE_EAB \

--eab-hmac-key VOTRE_CLE_HMAC_EAB \

--email admin@exemple.com \

--agree-tos \

--non-interactiveCette étape ne doit être réalisée qu’une seule fois. Certbot stockera ensuite le compte localement et le réutilisera pour tous les renouvellements futurs.

Étape 6 — Générer votre certificat

Maintenant que votre compte ACME est enregistré, vous êtes prêt à émettre votre premier certificat.

ACME prend en charge plusieurs méthodes de validation selon votre configuration et selon le type de domaines que vous souhaitez sécuriser.

- Validation HTTP — Recommandée pour les domaines standards comme

exemple.cometwww.exemple.com. - Validation DNS — Obligatoire pour les certificats wildcard comme

*.exemple.com.

Option A — Validation HTTP (domaines standards)

Utilisez cette méthode si votre serveur est accessible publiquement sur le port 80. Certbot placera temporairement un fichier de validation dans votre racine web afin de prouver que vous êtes bien propriétaire du domaine.

Générer le certificat

sudo certbot certonly \

--webroot \

-w /var/www/exemple.com \

--server URL_DE_VOTRE_SERVEUR_ACME \

--email admin@exemple.com \

--agree-tos \

--non-interactive \

-d exemple.com \

-d www.exemple.comSi tout se passe bien, les fichiers du certificat seront stockés dans :

/etc/letsencrypt/live/exemple.com/

En coulisses, le serveur ACME vérifie que votre domaine sert correctement le jeton de validation. Une fois confirmé, le certificat est émis immédiatement.

Option B — Validation DNS (certificats wildcard)

Les certificats wildcard nécessitent une validation DNS. Au lieu de placer un fichier sur votre serveur, Certbot crée un enregistrement DNS TXT temporaire pour prouver la propriété du domaine.

Installer le plugin DNS EuroDNS

sudo /opt/certbot/bin/pip install certbot-dns-eurodnsCréer un fichier sécurisé pour les identifiants API

sudo mkdir -p /etc/letsencrypt/secrets

sudo chmod 700 /etc/letsencrypt/secrets

sudo nano /etc/letsencrypt/secrets/eurodns.iniAjoutez vos identifiants :

dns_eurodns_applicationId = IDENTIFIANT_DE_VOTRE_APPLI

dns_eurodns_apiKey = VOTRE_CLE_APISécurisez ensuite le fichier :

sudo chmod 600 /etc/letsencrypt/secrets/eurodns.iniGénérer le certificat wildcard

sudo certbot certonly \

-a dns-eurodns \

--dns-eurodns-credentials /etc/letsencrypt/secrets/eurodns.ini \

--dns-eurodns-propagation-seconds 60 \

--server URL_DE_VOTRE_SERVEUR_ACME \

--email admin@exemple.com \

--agree-tos \

--non-interactive \

-d exemple.com \

-d "*.example.com"Certbot créera et supprimera automatiquement l’enregistrement DNS TXT requis à l’aide de l’API EuroDNS.

Étape 7 — Confirmer le statut du compte dans votre tableau de bord

Revenez dans votre tableau de bord EuroDNS et actualisez Comptes et paramètres ACME.

Le statut de votre compte ACME doit maintenant apparaître comme Valide, ce qui confirme que votre serveur est bien relié à votre abonnement.

Étape 8 — Configurer nginx pour HTTPS

Maintenant que votre certificat a été émis, mettez à jour votre configuration nginx pour l’utiliser.

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;Après avoir mis à jour la configuration :

sudo nginx -t

sudo systemctl reload nginx

Ouvrez votre site et cliquez sur l’icône de cadenas dans votre navigateur pour confirmer que le certificat est bien actif.

Étape 9 — Activer le renouvellement automatique

Les certificats ACME sont valides pendant 90 jours. L’automatisation garantit leur renouvellement avant expiration.

Testez le renouvellement en toute sécurité avec :

sudo certbot renew --dry-runSi le test aboutit, votre processus de renouvellement est entièrement automatisé.

Problèmes courants et solutions rapides

- Le domaine n’a pas été ajouté à l’abonnement ACME SSL.

- Les identifiants EAB sont incorrects.

- Le port 80 est bloqué pour la validation HTTP.

- La propagation DNS est trop lente pour les certificats wildcard.

- Les permissions du fichier d’identifiants API sont incorrectes.

En cas d’échec, consultez :

/var/log/letsencrypt/letsencrypt.log

/var/log/nginx/error.logChecklist finale

- Abonnement ACME SSL activé

- Domaines ajoutés à l’abonnement

- Certbot installé

- Compte ACME enregistré

- Certificat émis avec succès

- nginx configuré pour HTTPS

- Renouvellement automatique testé

Vous disposez maintenant d’une configuration SSL entièrement automatisée, alignée sur les standards actuels du secteur et sur les workflows DevOps modernes.

How do I register a city domain?